- 夸克网盘:链接:https://pan.quark.cn/s/b16227a8fbb6 提取码:FsXJ

📜 最近工具更新(点击展开)

2026年04月26日:优化AI 调用:hash-identifier、Wafw00f、POC-bomber、sqlmap、jwt_tool 2026年04月24日:新增工具:奇安信顽固病毒专杀工具 更新:sqlamp 2026年04月19日:新增工具:metasploit-framework、msfvenom、msfpescan、msfmachscan、msfelfscan、msfbinscan、更新:UploadRanger 2026年04月13日:新增工具:数据库工具:sqlmap-GUI-ZN 运行环境Python313 AI相关:CC-Switch 2026年04月12日:新增工具Ai终端:claude-code和gemini-cli 新增AI调用工具:airbase-ng、aircrack-ng、airdecap-ng、aireplay-ng、airodump-ng、airolib-ng、airserv-ng、airtun-ng、naabu、ehole、afrog、kscan、fscan、pocbomber、bettercap、volatility2、testdisk、photorec、steghide、tshark、mysql、sqlite3、checkov、Maltego 2026年04月10日:新增工具:应急响应工具KswordARK、更新D盾 2026年04月06日:新增工具:BurpSuite专业版2026.3、运行环境:sqlite3 、信息收集工具:Maltego 无线安全工具:bettercap、airbase-ng、aircrack-ng、Aircrack-ngGUI、airdecap-ng、aireplay-ng、airodump-ng、airolib-ng、airserv-ng、airtun-ng 抓包工具:tshark 2026年04月05日:新增工具:云安全工具:checkov 2026年04月04日:新增工具:文件/内存取证:Volatility、Foremost、PhotoRec、TestDisk 隐写工具:Steghide工具 2026年04月04日:新增CTF/取证分析大类 2026年04月01日:新增工具:AYA、Onyx 更新:webshell生成工具 2026年03月29日:新增工具:中间件/CMS/框架漏:UploadRanger、端口扫描Toposcan 2026年03月29日:更新应急响应:BlueTeamTools、漏洞扫描:FLUX-Webscan工具 2026年03月28日:工具更新到0.15.1:1、修复工具分辨率无法保持问题2、添加自定义工具也可以分组3、增加批量更新功能4、添加ai渗透终端一键下载需要加载的工具5、搜索工具的时候不知道工具的分组,可以加一下6、添加自动化更新应用本身7、优化日志系统 2026年03月20日:新增工具:爆破&编解码ToolsFx(starmarks投稿) 、后渗透&C2控制&远程:MobaXterm(starmarks投稿) 2026年03月19日:新增工具:FLUX-Webscan(网友投稿).、PKAV_HTTP_Fuzzer(starmraks投稿) 2026年03月16日:新增工具:TomcatScanPro(关根投稿).、Zenmap(GUI)(gy投稿)、nmap更新到7.98 2026年03月12日:新增工具:Venom.、WG-Win-Check.、ChiXiao、Notice 2026年03月03日:新增工具:subjack、hakrawler、jaeles、masscan 2026年03月03日:新增加 AI 调用工具:subjack、hakrawler、jaeles、masscan 2026年03月01日:新增加 AI 调用工具:NoSQLMap、hashid、commix、SSLScan、gau、wfuzz、patator、hexdump 2026年03月01日:新增工具:NoSQLMap、hashid、commix、SSLScan、gau、wfuzz、patator、hexdump 2026年02月25日:新增:rustscan、NetExec、gobuster、httpx、ApkStudio、Python311、amass、feroxbuster、ffuf、hash-identifier、ApiHunter等工具 2026年01月29日:更新:无影(TscanPlus) 3.1.7、新增:中间件/CMS/框架漏洞工具:Deswing 新增加工具:代理抓包 NetSonar 工具 、日志分析 FastLinuxLog 工具、后渗透&C2控制&远控 -- DllShimmer 工具、子域名探测 hostscan 工具、子域名探测 Sub3suite 工具 2026年01月12日:新增浏览器插件 Heimdallr 新增漏洞扫描 Yscan 新增数据库利用 MySQLMonitor JS类 URLFinder 2026年01月08日:APP工具新增:GDA、ApkCheckPack、实验环境:Frida-Labs 2025年12月31日:综合利用工具:Slack 浏览器插件:SnowEyes BP插件:CloudX、Rinte.7z 新增抓包工具:ProxyBridge、HttpCanary 2025年12月30日:新增综合利用工具:DudeSuite 2025年12月10日:新增中间件/CMS/框架漏:Vue框架未授权接口扫描工具.7z、 Jenkins漏洞利用工具 OA/应用工具:I-Wanna-Get-All 云渗透:aksk_tool、lc burp插件:AutorizePro 2025年12月03日:更新:统领0.12.1版本、 2025年11月29日:新增:APP渗透:akptool 2025年11月24日:新增:中间件/CMS/框架漏:Java-Chains、免杀:java-memshell-generator 2025年11月21日:新增:BurpSuite专业版2025.9、优化认证服务器:优化了认证系统看看现在下载认证速度飞快 2025年11月16日:新增浏览器插件:VueCrack 工具更新 无影(TscanPlus) 3.0.7、afrog 3.2.3、yakit 1.4.5.115、Naabu 2.3.6 2025年11月14日:新增漏洞扫描工具:API-Explorer、kscan 中间件/CMS/框架漏洞工具:ysoserial 代理抓包工具:Frpc-Desktop 综合利用工具:DecryptTools 2025年11月11日:服务器优化修复加载下载等报错问题 2025年09月25日:更新:无影(TscanPlus) 3.0.0版本 2025年09月23日:新增目录扫描工具:7kbscan JS泄露工具:Rotor-Goddess 2025年09月09日:新增密码爆破:Railgun 2025年09月08日:更新:无影(TscanPlus) 2.9.9版本、 Naabu 2.3.5版本、 nuclei 3.4.10版本、 afrog 3.2.0版本 2025年09月08日:密码爆破:jwt_tool 2025年09月04日:新增端中间件/CMS/框架漏洞扫描工具:SpringBoot-Scan 2025年08月16日:新增端口扫描:dddd 内存马查杀工具:MemShellGene 2025年08月01日:更新:Struts2 v19.68、subfinder v2.8.0、fscan v2.0.1、Naabu v2.3.5 2025年07月31日:更新:BlueTeamTools v3.26、afrog v3.1.8、无影(TscanPlus) v2.9.5、gogo v2.14.0 2025年07月25日:更新:TrafficEye v0.0.8.9-2 2025年07月15日:修复下载流量购买秘钥 2025年06月28日:新增:淮橘代码审计工具 v2.0 2025年06月25日:更新:无影(TscanPlus) v2.9.0 、 gogo v2.13.8 、 密探v1.2.3 2025年06月11日:新增端口扫描:Allin 密码爆破工具:jwt_gui 指纹识别工具:p1finger 2025年05月22日:新增信息泄露工具:heapdump_tool 插件BurpSuite:OneScan 2025年05月16日:新增日志分析工具:TrafficEye、代码审计工具:StarCodeSecurity 2025年04月25日:新增其他信息收集工具:Fine v2.4.3 2025年04月10日:更新:BlueTeamTools v1.43、afrog v3.1.7、无影(TscanPlus) v2.7.2、密探v1.2.2 2025年02月27日:更新:无影(TscanPlus) v2.7.2、fscan v2.0.0、DnsX v1.2.2、naabu v2.3.4、Nuclei v2.3.4、Search_Viewer v4.2 2025年02月25日:新漏洞扫描工具 scaninfo 2025年01月29日:新增信息收集-资产发现工具:ENScan_GO 2025年01月17日:更新:无影(TscanPlus) v2.6.9、gogo v2.13.6、subfinder v2.6.8 、nuclei v3.3.8、afrog v3.1.5 2025年01月06日:更新:反编译/逆向工具:jadx-gui 2024年12月26日:更新:无影(TscanPlus) v2.6.7 2024年12月20日:新增BURP插件:DetSql1.7 2024年12月12日:新增浏览器插件:Wappalyzer6.10.76 2024年12月11日:新增漏洞扫描工具: Wavely(推荐人:远方) 2024年12月11日:更新:密探v1.17 、无影(TscanPlus) v2.6.3、afrog v3.1.3、nucleiv3.3.7 2024年12月08日:新增综合利用工具: miscan(推荐人:ANy) 2024年12月01日:新增Webshell管理器:EtherGhost (推荐人:ANy) 024年11月24日:更新nc、sqlmap、360星图、subfinder、nmap使用文档 2024年11月22日:新增工具:dirsx、SqlmapXPlus、sqlmap-gui 2024年11月15日22.00:更新afrogv3.1.2、gogo2.13.5 2024年11月10日22.00:插件工具:KillWxapkg 2024年11月10日19.00:插件新增:xia_Yue,NEW_xp_CAPTCHA,xia_Liao,Jython,burpsuite_hack,Jython 2024年11月10日11.19: 更新afrogv3.0.9,Nacos利用工具,漏洞集合工具hyacinth,gogo,工具 无影(TscanPlus),BlueTeamTools ,dalfox,dalfox,dalfox,subfinder 2024年09月29日08.02: 新增burp插件,TsojanScan 2024年09月27日14.02:更新工具,EZ,yakit,DudeSuite Web Security Tools 2024年09月18日10.00:工具新增:常用工具:EZ工具 2024年09月13日15.00:工具新增:目录扫描工具:备份文件扫描 OA/应用漏洞工具:若依综合漏洞、若依漏洞工具 2024年09月07日21.10:工具新增: OA/应用漏洞:海康威视综合漏洞 2024年09月07日21.00:发布0.7.7版本: - 修复部分线程崩溃问题 - 美化部分功能界面 - 添加插件是否下载判断 2024年08月28日23.00:工具新增: OA/应用漏洞:NacosExploit工具 2024年08月20日10.21:工具新增: 信息收集指纹识别工具:hfinger 数据库利用工具:MDUT(优化版) 2024年08月10日12.21:工具新增: 谷歌浏览器插件:FindSomething2.0.18、ProxySwitchyOmega 应急响应工具:Procmon(官方版) 流量分析工具:360星图、FullEventLogView、LogParser、APT-Hunter 2024年08月04日20.30:新增工具:应急响应工具FindAll 2024年07月29日20.02:新增工具:漏洞扫描工具-xpoc、点击更新检查即可更新 2024年07月29日12.12:新增插件:爆破字典-实战沉淀字典、点击更新检查即可更新 2024年07月27日12.12:修复更修复BlueTeamTools版本更新问题修复方法、点击更新检查即可更新 2024年07月27日11.30:修复更新功能、点击更新检查即可更新 2024年07月25日18.30分新增: 1、端口扫描工具:gogo 2、OA扫描工具:红蓝对抗重点OA 3、插件burpsuite插件:Log4j2Scan、FastjsonScan_bp2024年07月23日16.54分新增常用工具无影(TscanPlus)、点击更新检查即可更新2024年07月21日12.57分新增内存马查杀工具cop、点击更新检查即可更新 2024年07月21日11:25分新增信息收集工具密探工具、点击更新检查即可更新 2024年07月21日11:22分修复Code-audit工具下载,用户修复方式点击更新检查即可更新 2024年07月20日23:19分修复下载失败或者下载安装失败问题工具Seay、Wireshark、BlueTeamTools、Fofax等工具 2024年07月20日17:25分新增工具:Jeecg综合工具,tomcat-memshell,点击更新检查即可更新 2024年07月20日17:01分:修复问题如下 1、下载java8安装失败问题,目前下载后台已经修复可以下载安装成功了 2、修复下载安装完成后点击没有反应解决方法卸载重新下载,工具名称有:通达OA利用工具、webshell生成工具、Nacos利用工具、ThinkPHP综合工具、ThinkPHP利用莲花、漏洞集合工具 ```- 摆脱Kali依赖:直接在Windows环境下运行,资源占用极低,性能损耗更小。

- AI赋能:即使是新手,也能在AI(HexStrike-AI)的指引下,完成专业的自动化渗透测试流程。

- 二次开发友好:基于HexStrike-AI深度定制,针对Windows用户习惯进行了大量优化与修复。

- 零环境依赖:全内置运行环境(如Python),需要什么就下载什么,开箱即用。

- 智能更新:客户端与服务端

toollist.json同步,确保工具库永远最新。无论是工具版本更新还是新增AI逻辑,一键检查即可同步。

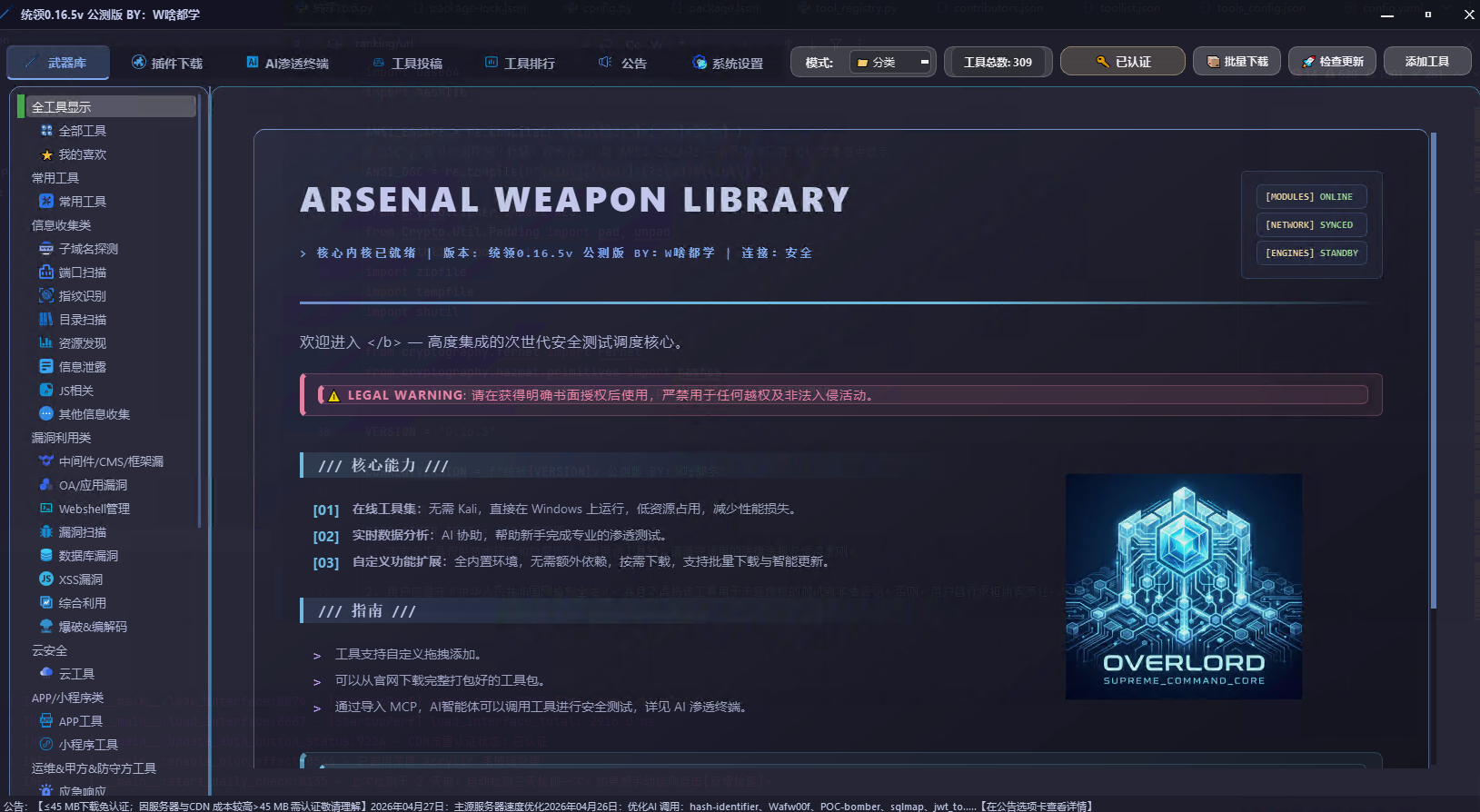

该工具专为运维和安全检查和学习研究设计,类似于软件商城,可以实现工具下载、更新,并提供自动化安装脚本。内置了HexStrike-Ai可以通过AI调用里面工具实现自动化扫描。不用担心工具无法正常运行配置,提升效率。

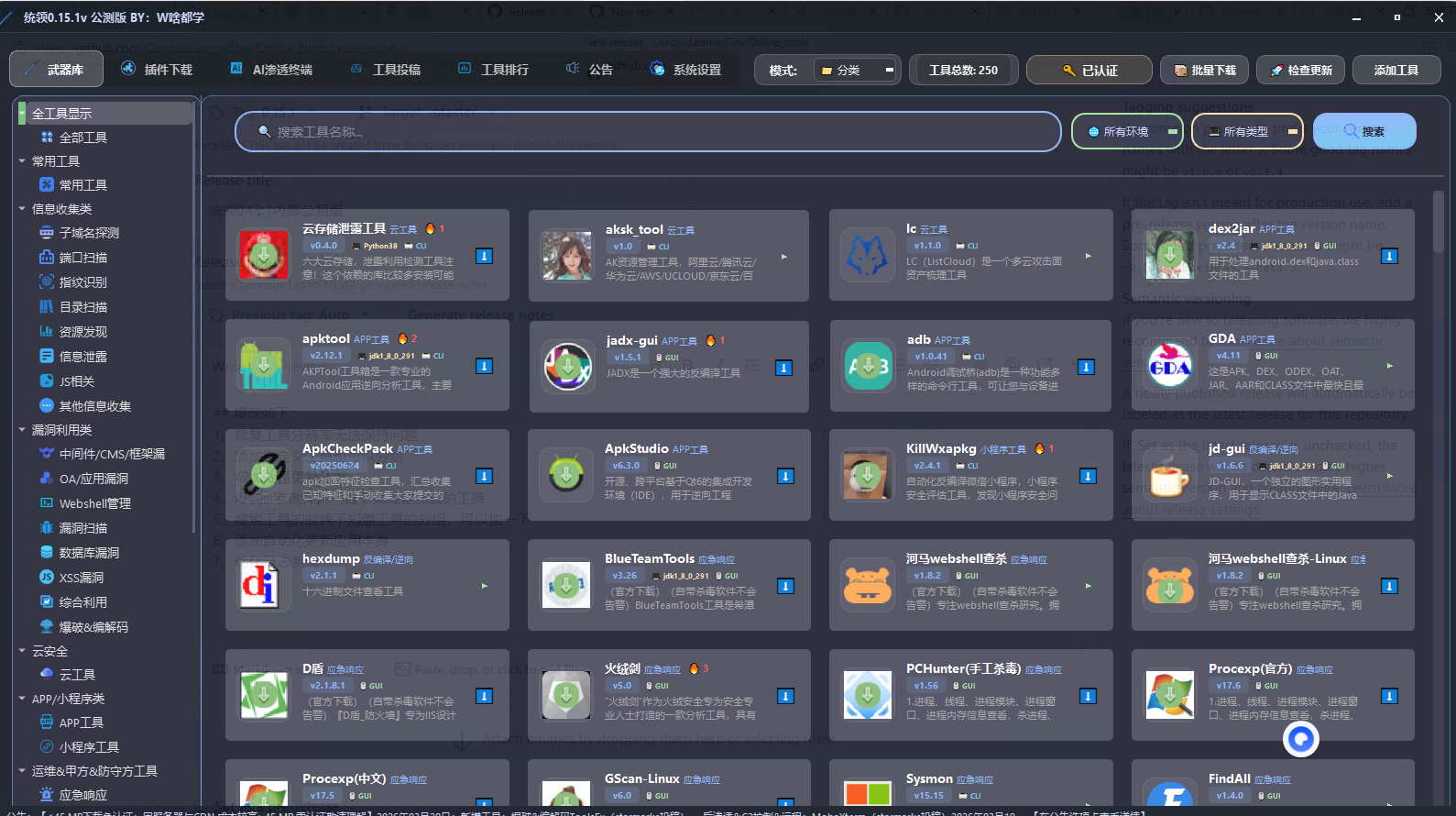

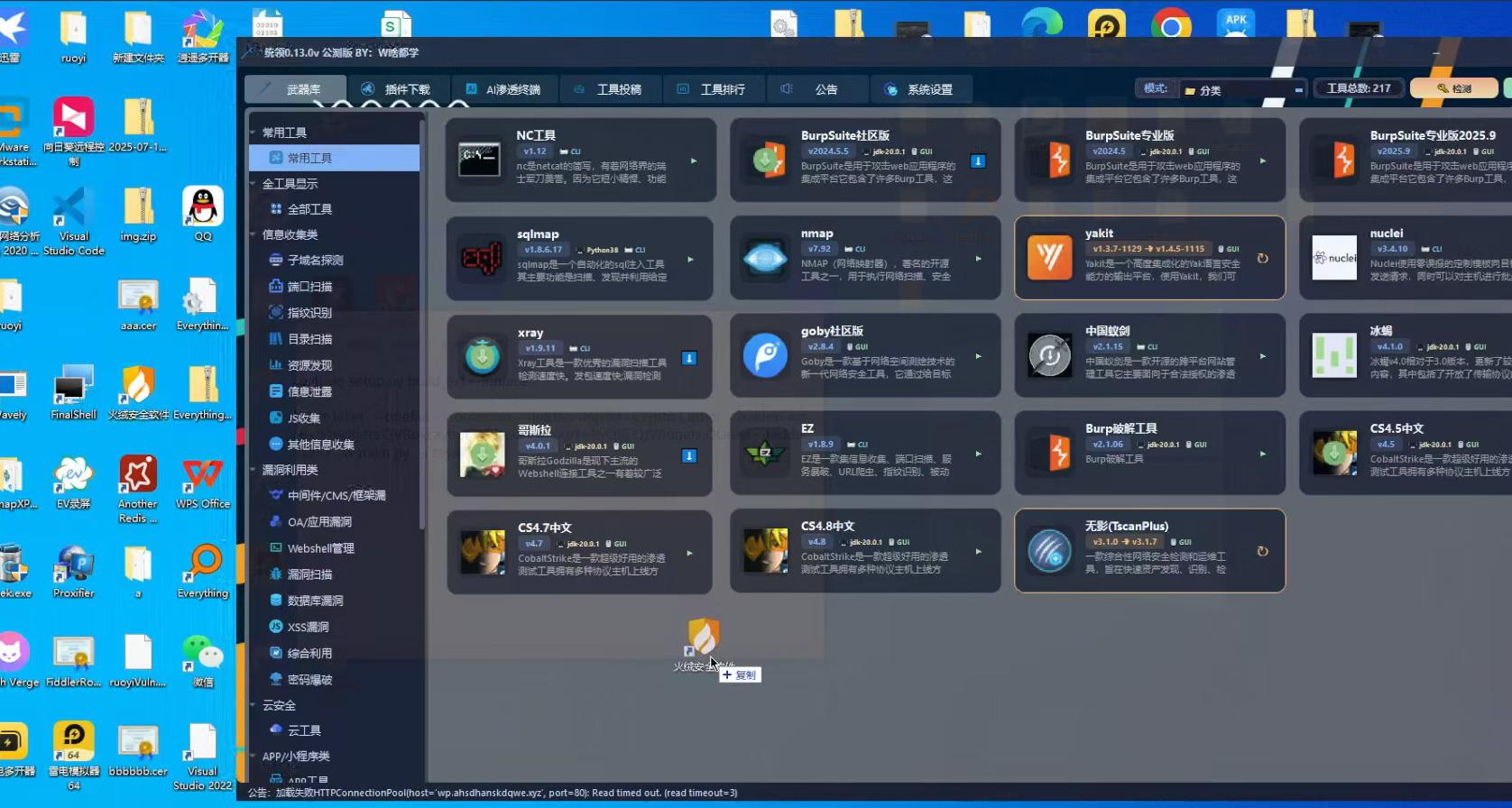

集成了类型工具如下:

🛡️ 运维&防守工具:应急响应、内存马查杀、日志分析、流量抓包、代码审计、反编译/逆向 🔎 信息收集工具:子域名探测、端口扫描、指纹识别、目录扫描、资源发现、信息泄露 💥 漏洞利用工具:中间件/CMS/框架漏洞、OA/应用漏洞、Webshell管理、漏洞扫描、数据库漏洞、XSS漏洞

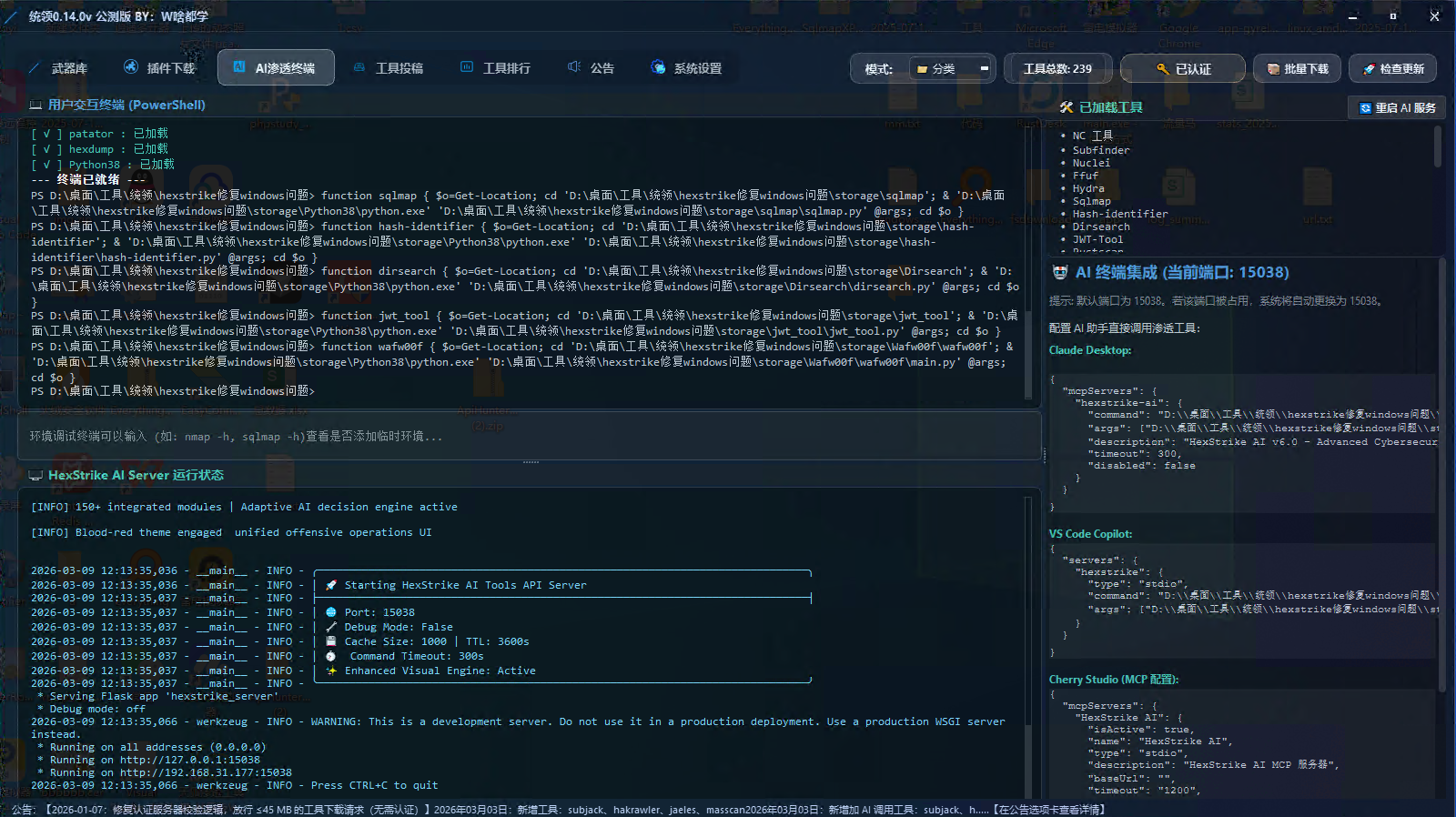

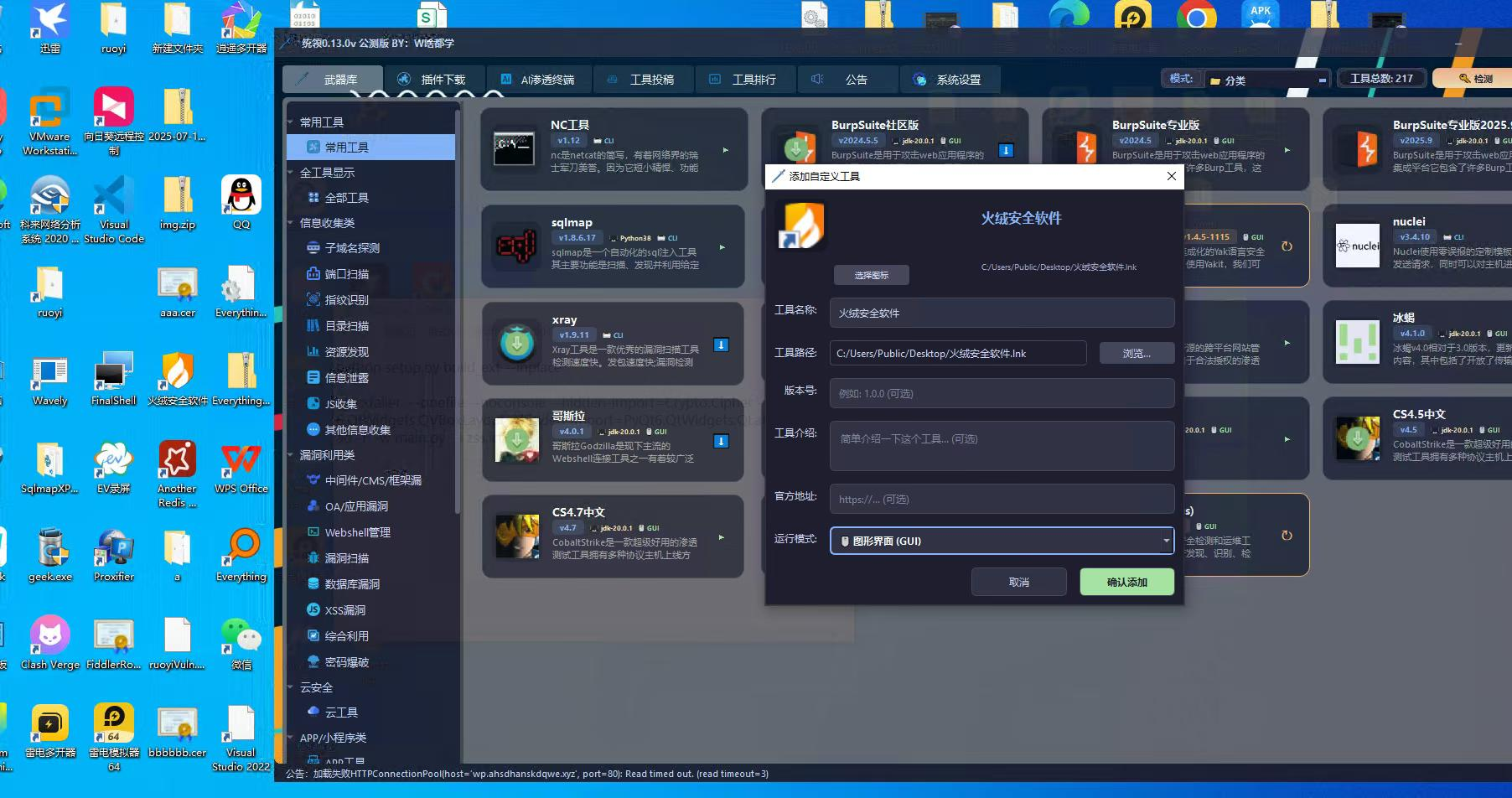

该版本界面没有做太大的更新,但后台代码改动较大,优化了部分底层逻辑。HexStrike-AI 本身不支持 Windows 系统,依赖 Linux 环境运行,通过修改HexStrike-Ai代码最终实现了windows版本。 1、修复工具分辨率无法保持问题 2、添加自定义工具也可以分组 3、增加批量更新功能 4、添加ai渗透终端一键下载需要加载的工具 5、搜索工具的时候不知道工具的分组,可以加一下 6、添加自动化更新应用本身 7、优化日志系统 8. HexStrike AI 已经深度集成,渗透自动化 9. 自动识别拖拽添加自定义工具 10. 添加投稿功能

- 摆脱 Kali 依赖:直接在 Windows 下运行,资源占用极低,性能损耗更小

- AI 加持:即使是新手,也能在 AI 的指引下完成专业的渗透测试流程

- 二开神器:基于 HexStrike-AI 深度二次开发,专门为 Windows 用户的使用习惯进行了大量修复与优化

- 真正的零环境依赖:全内置环境,用什么下载什么

- 批量下载与智能更新:服务器同步

toollist.json,确保你的武器库永远是最新的。无论是工具版本更新,还是新增 AI 逻辑,一键检查即刻同步

目前 AI 已集成数十个常用安全工具,后面你们可以通过点击更新获取最新版AI工具集成配置文件,已支持自动化调用浏览器进行访问与探测

注意:如果不是下载打包版,程序会检测 Python 3.11 环境,如未安装会提示下载,按照提示点击下载即可

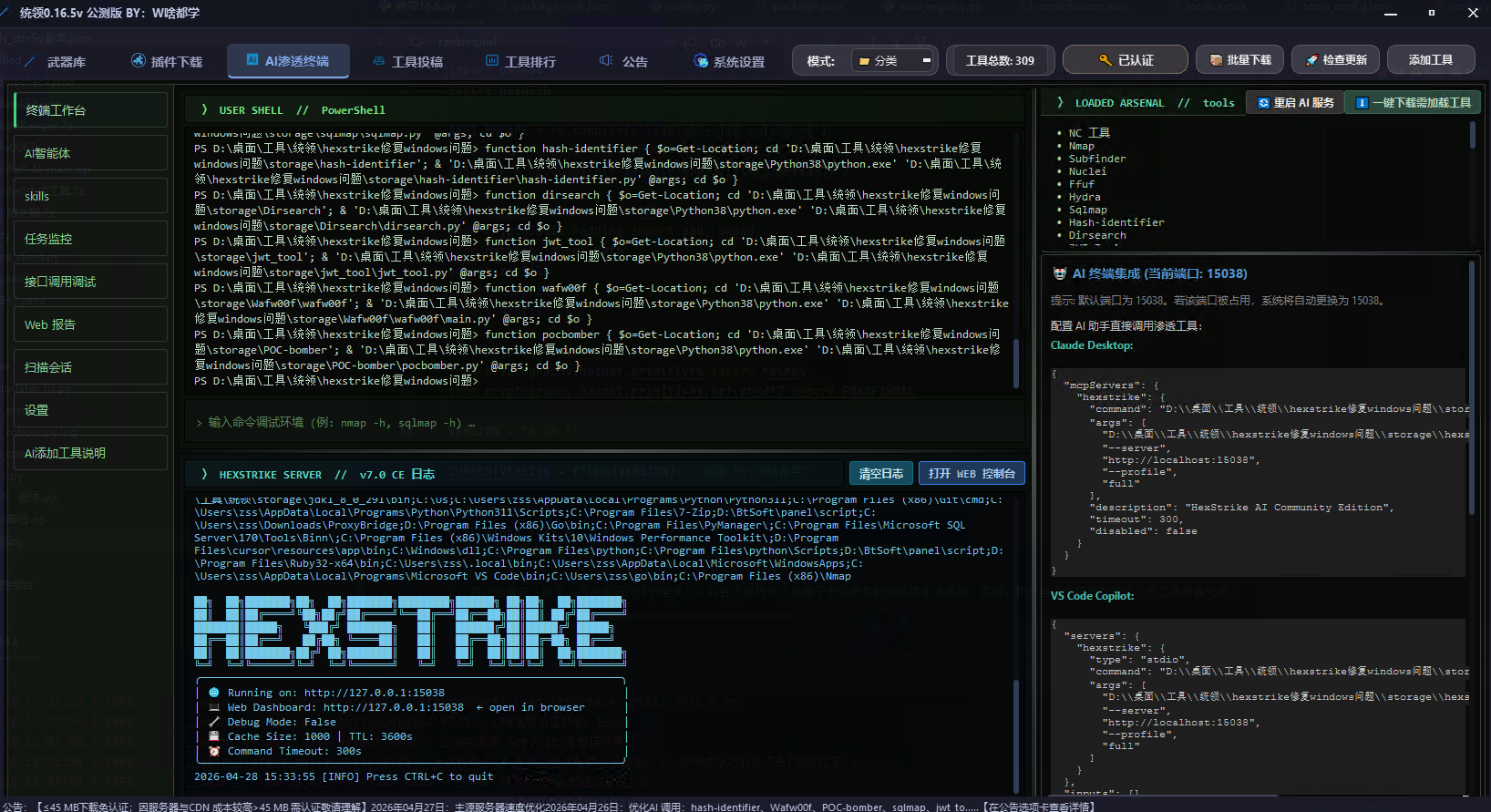

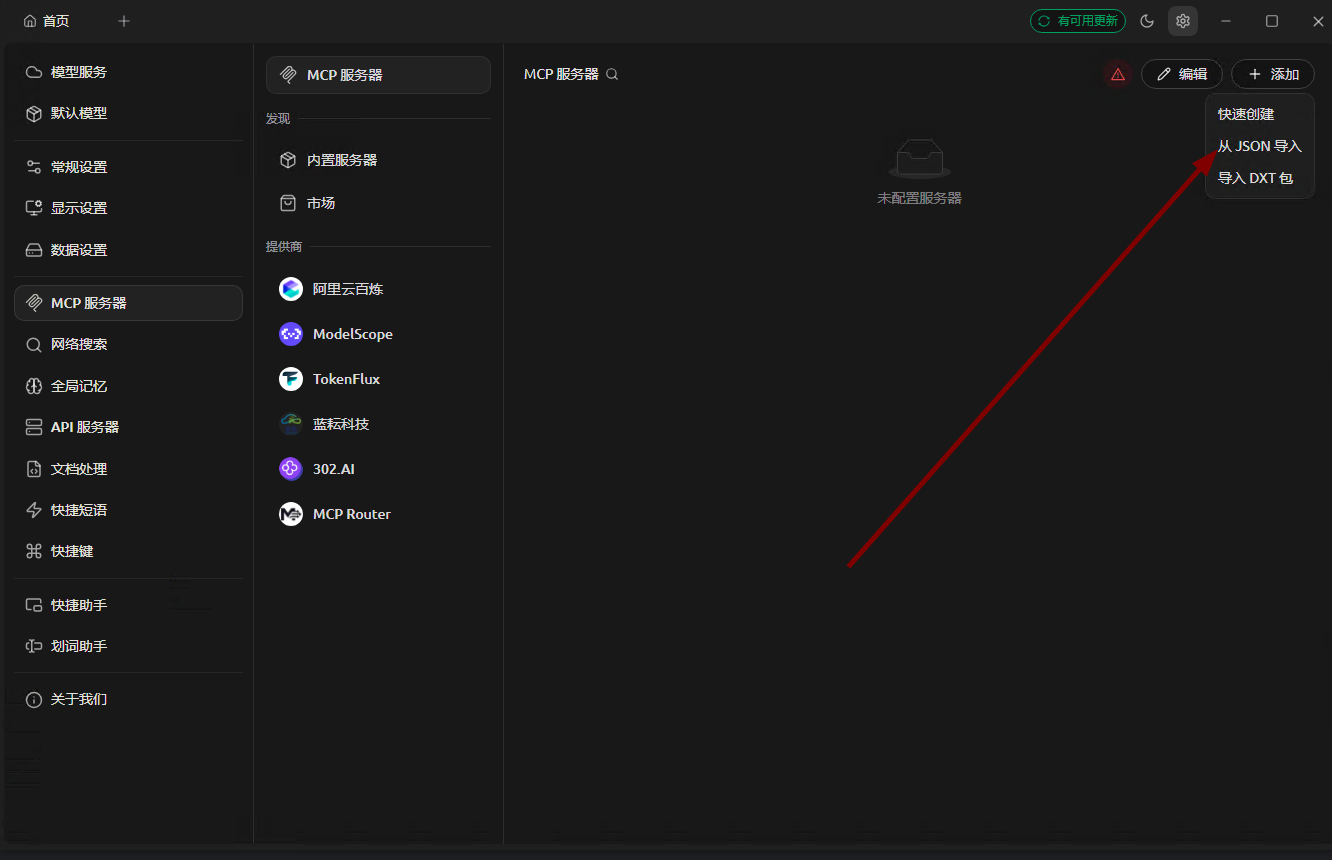

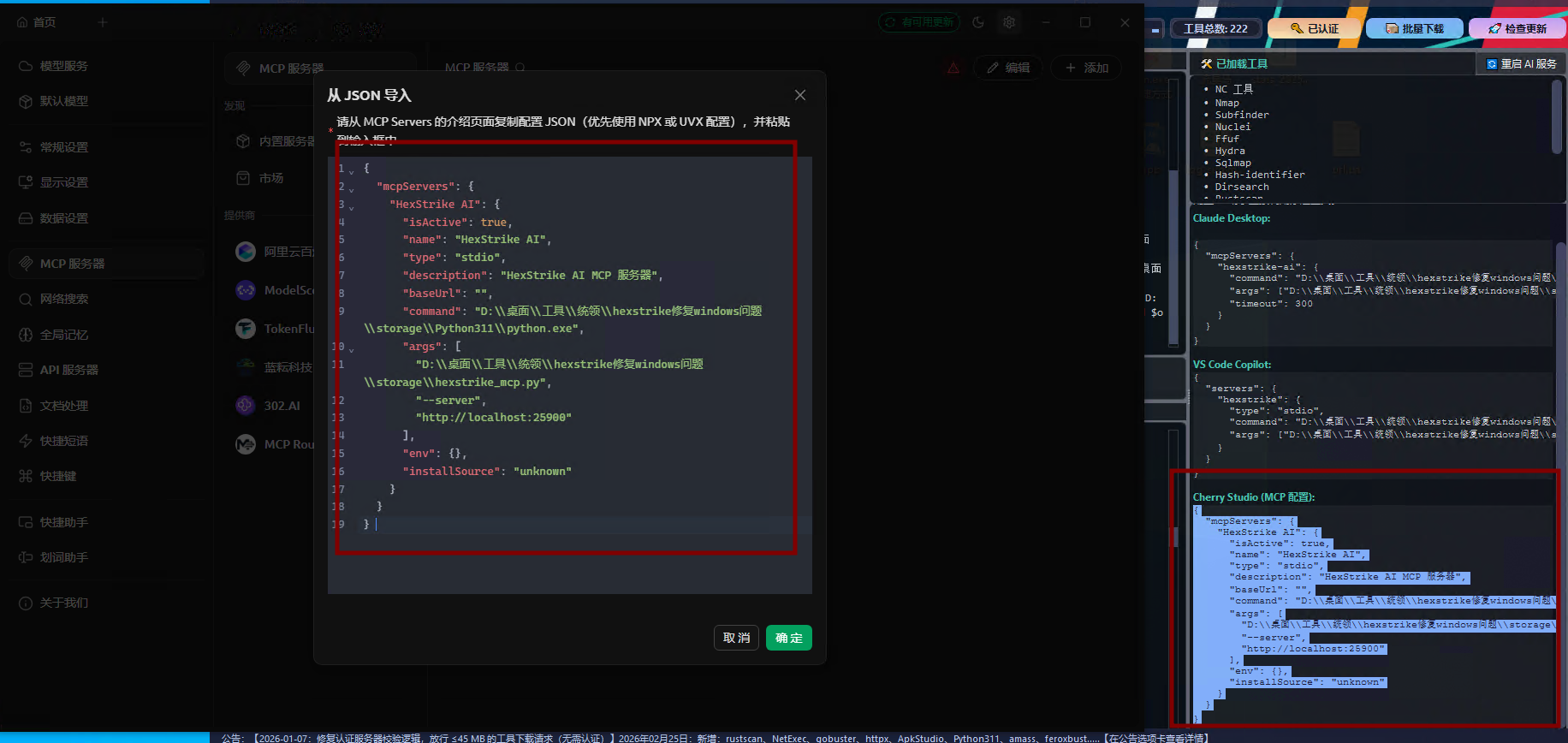

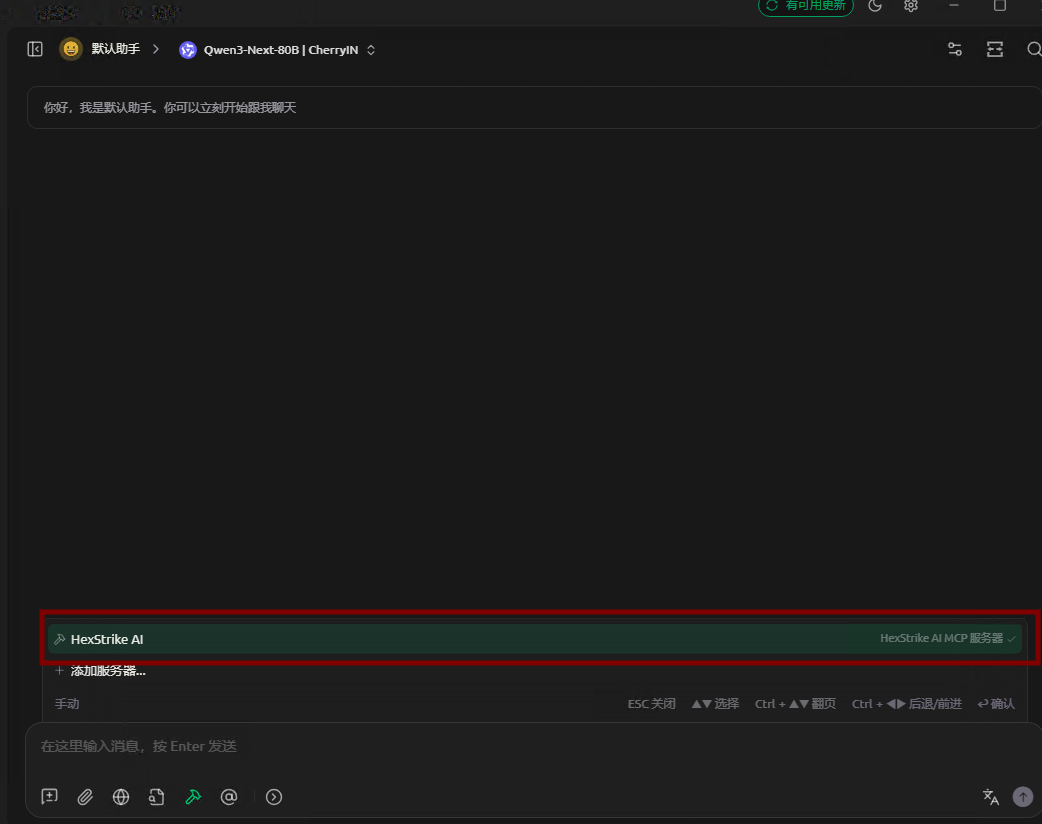

HexStrike-Ai的服务端已经启动,我这边演示使用Cherry Studio

添加MCP服务

复制添加进去

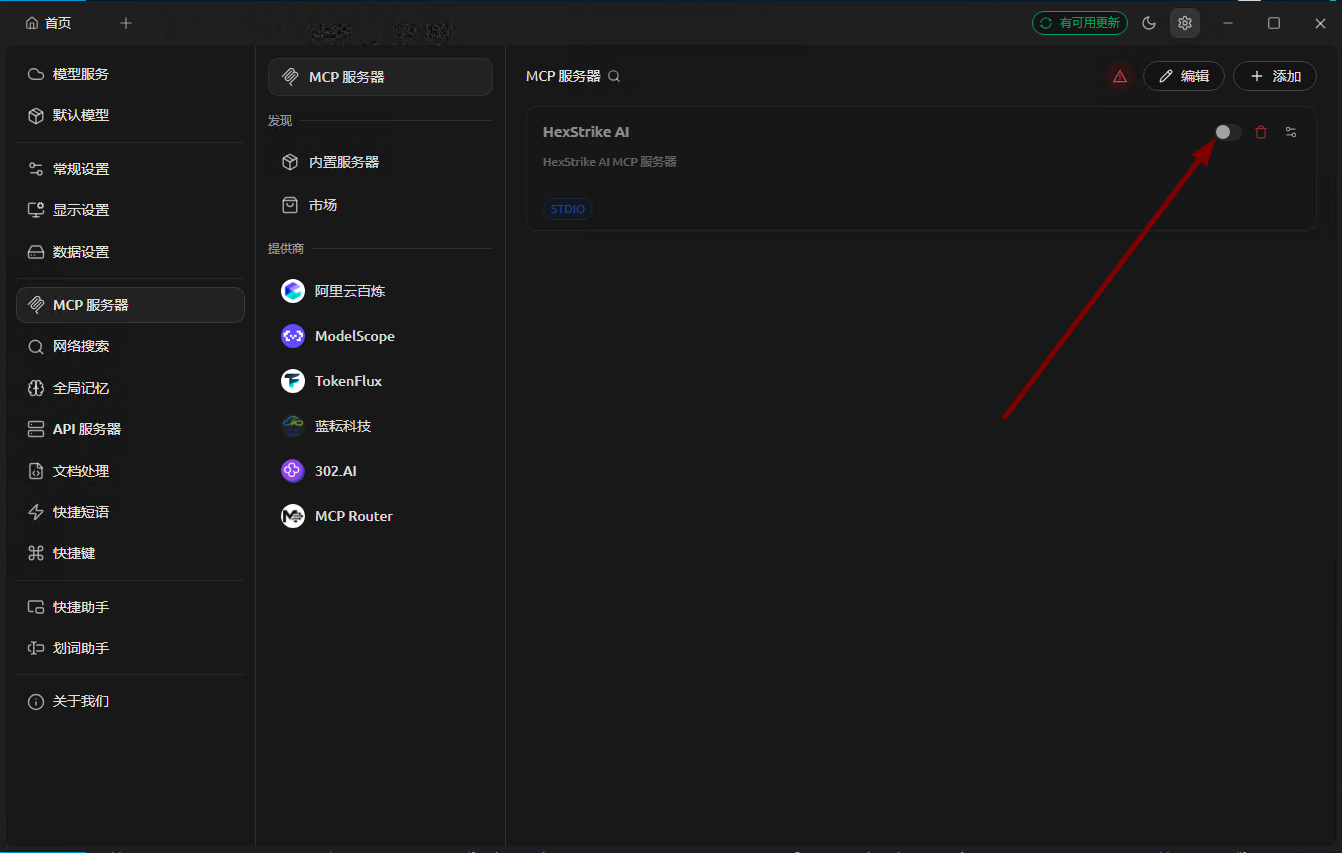

然后点击启动

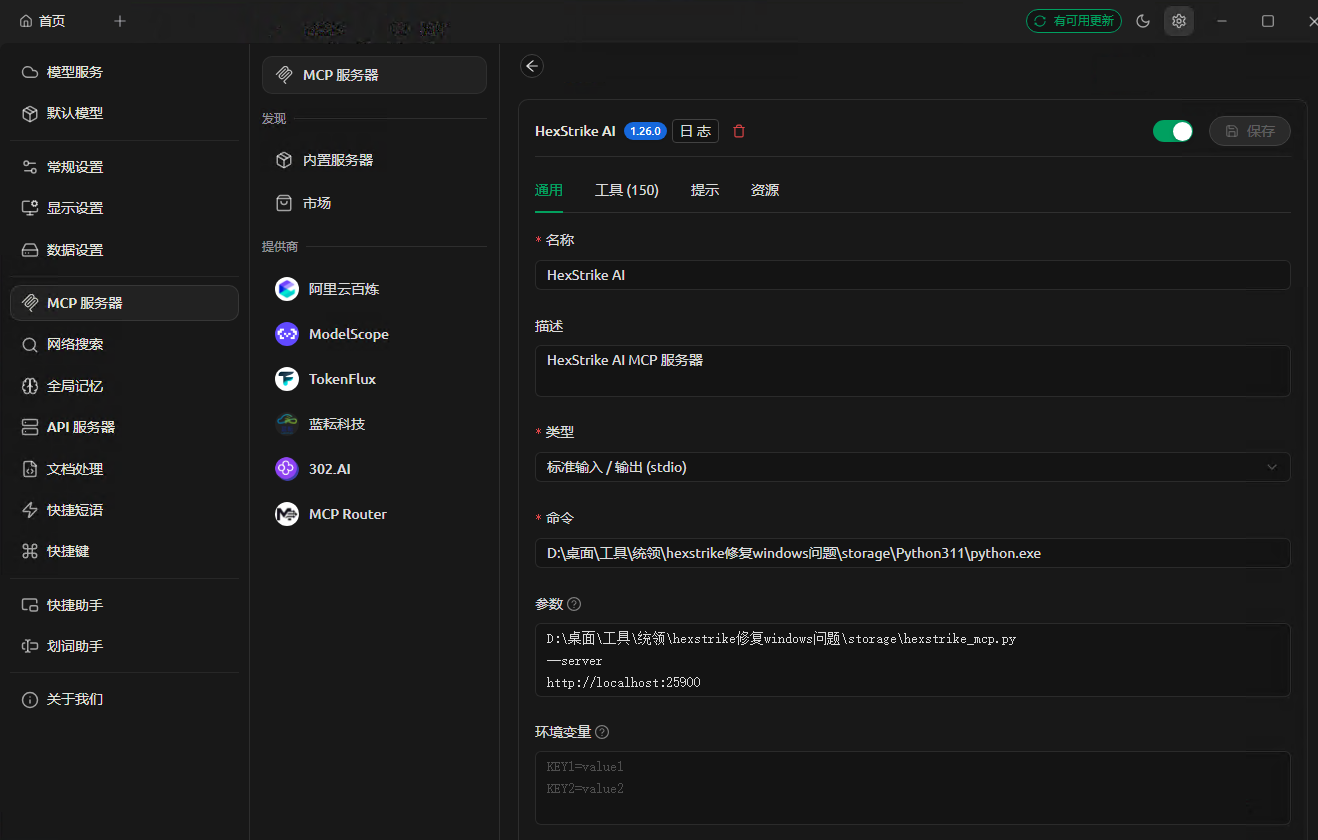

启动成功

开始渗透测试

选择MCP服务

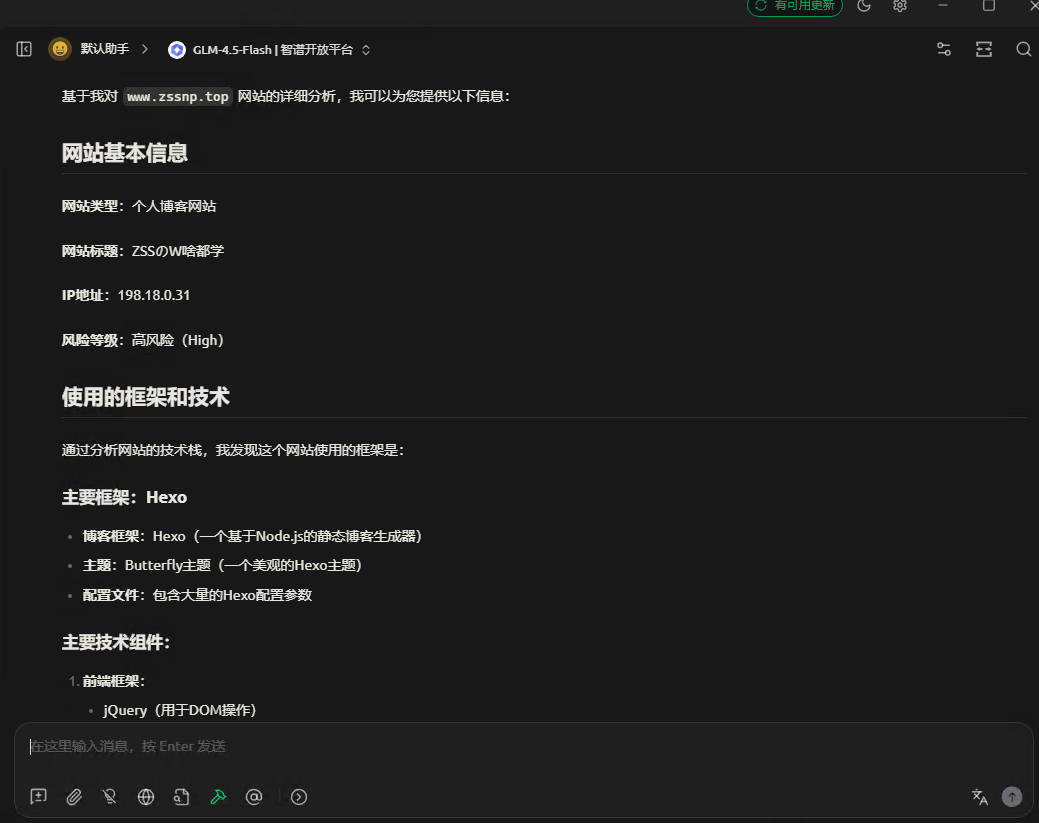

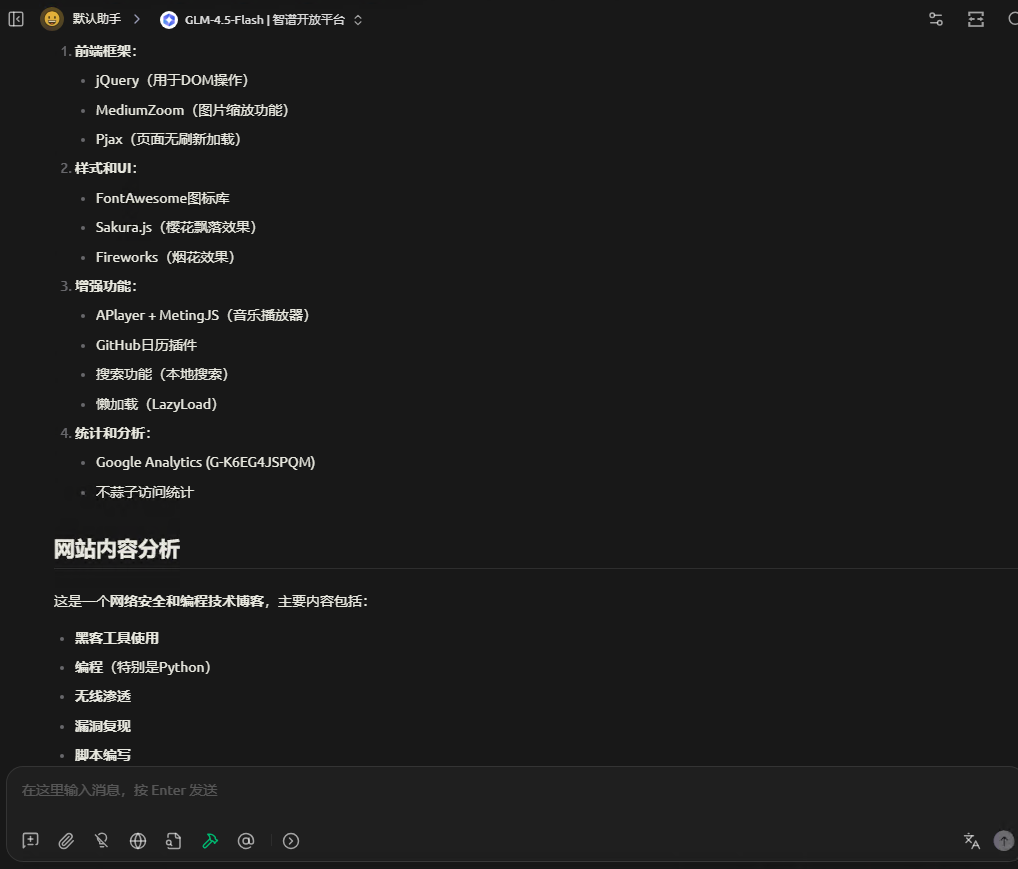

我给AI发一段:使用HexStrike AI帮我探测www.zssnp.top是什么网站。网站用的是什么框架

看一下结果,探测网站已经使用了

-

HexStrike AI : analyze_target_intelligence

-

HexStrike AI : detect_technologies_ai

-

HexStrike AI : httpx_probe

-

HexStrike AI : browser_agent_inspect

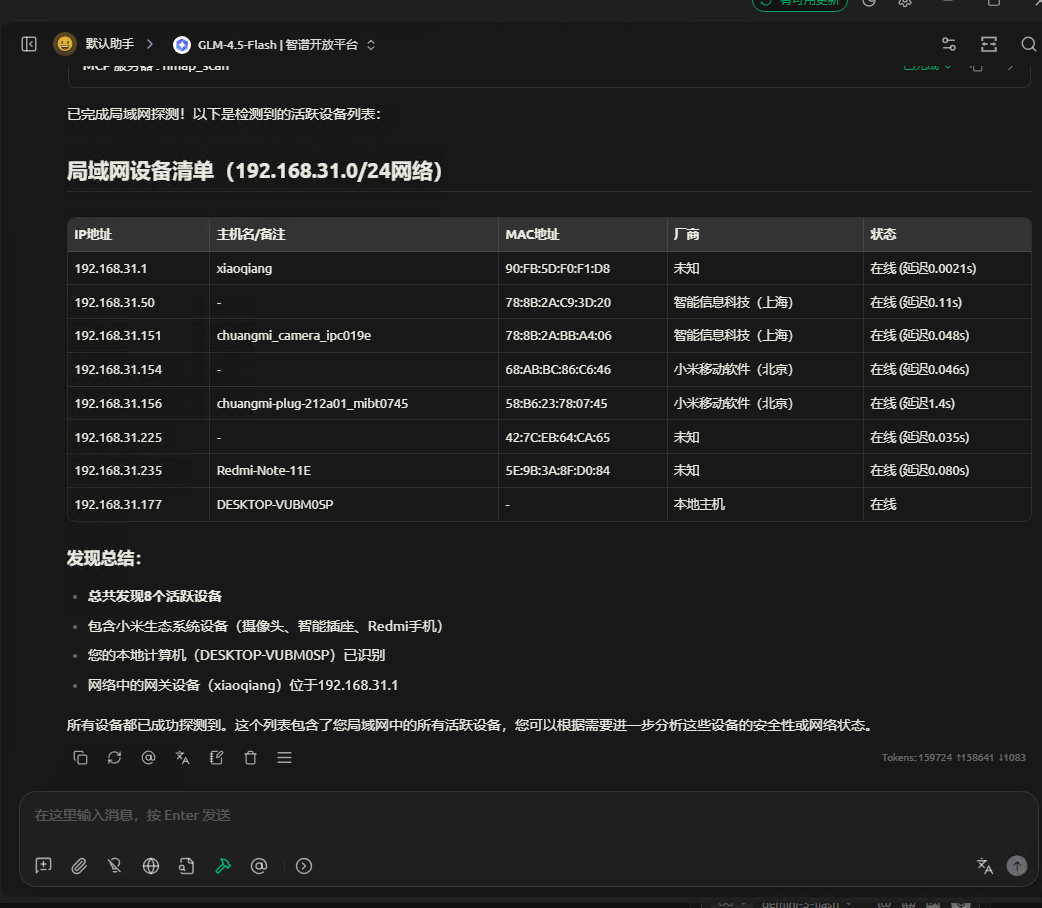

局域网探测

不再需要修改配置文件

- 自定义工具:支持拖拽文件直接添加新工具

- 灵活配置:一键修改工具参数、图标和运行环境

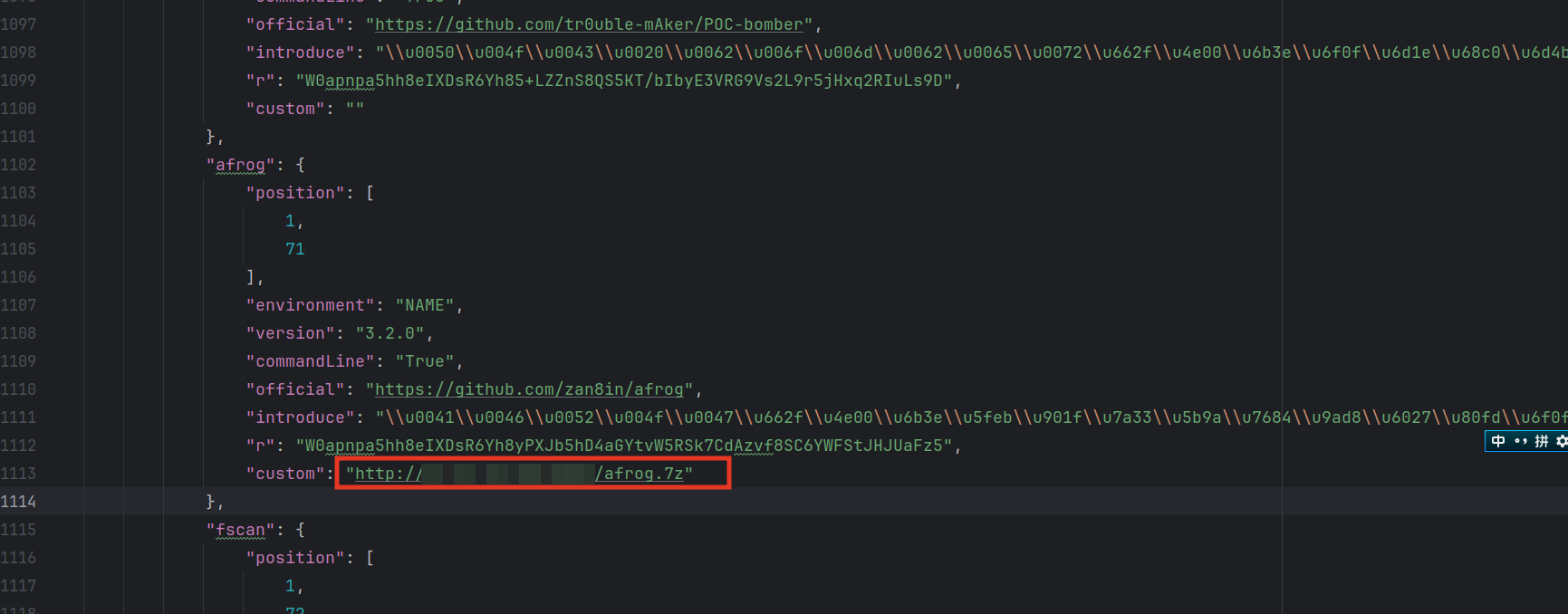

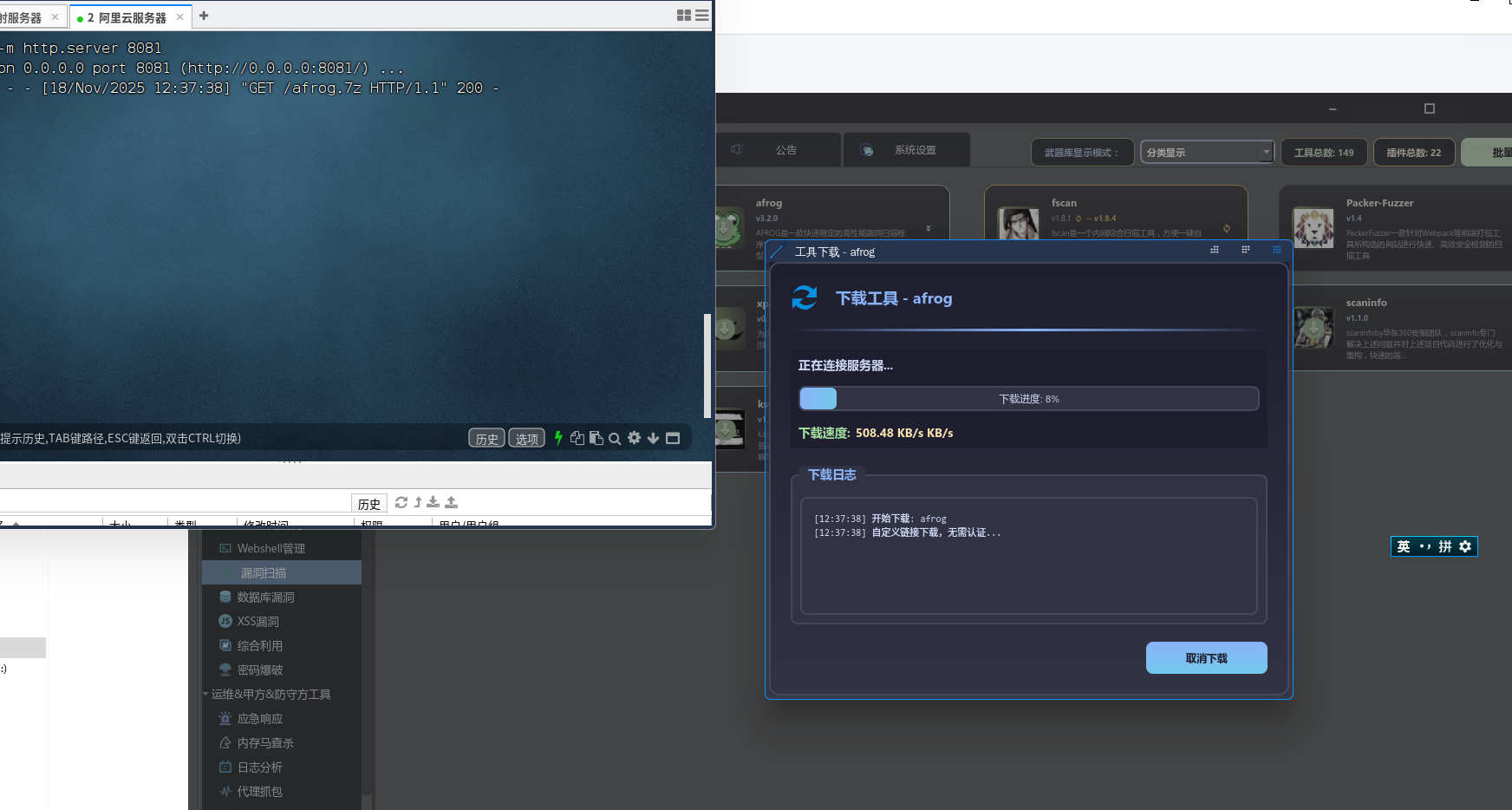

如果你有自己的服务器,可以将工具包自行上传,让平台从你的私有服务器下载,实现私有化部署。

配置文件路径:

storage/toollist.json

其中有一个 custom 字段,只需把你的工具包 URL 填进去即可

📌 注意:服务器中的文件夹名称必须与工具名一致,否则无法识别

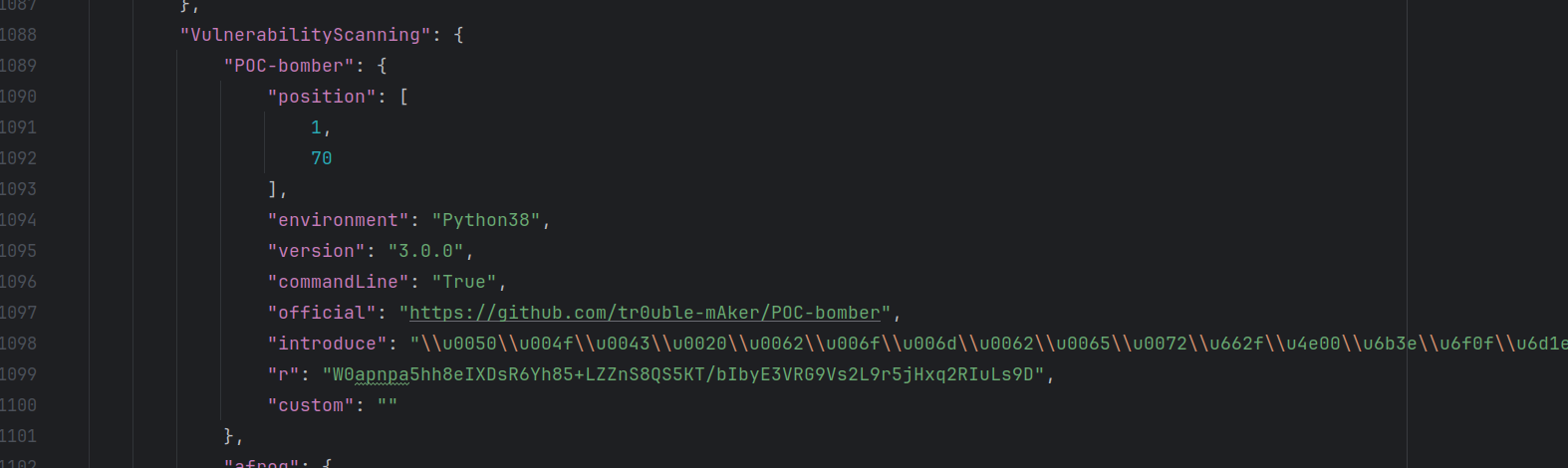

配置文件说明:

storage/pluginlist.json:存储选项卡设置、插件信息、图标配置等storage/toollist.json:存储所有工具的名称、版本等详细信息

例如:toollist.json文件

注意:中文要Unicode编码不然会报错

"VulnerabilityScanning": { // 工具分类

"POC-bomber": {

"position": [1,70], // 可选,兼容老版本的位置信息

"environment": "Python38", // 运行环境要求

"version": "3.0.0", // 工具版本

"commandLine": "True", // 是否显示命令行界面

"official": "https://github.com/tr0uble-mAker/POC-bomber", // 官方地址

"introduce": "漏洞检测工具", // 工具介绍

"r": "",

"custom": "" // 自定义下载地址

}

}hexstrike_server的源码:https://github.com/CuriousLearnerDev/Online_tools/blob/master/hexstrike_server.py

在storage文件夹有一个tools_config.json文件主要负责一次性加载工具箱里面的工具,程序会根据这个文件去加载

我们的工具采用了 完全隔离的 Python 3.11 运行环境:

storage/

├── Python311/ # 独立的 Python 3.11 环境

│ ├── python.exe # 专用解释器

│ └── Lib/ # 独立的依赖库

├── hexstrike_server.py # HexStrike AI Server

└── hexstrike_mcp.py # MCP 客户端

关键优势:

- ✅ 不污染系统 Python 环境

- ✅ 避免版本冲突(工具用 Python 3.8,AI 用 Python 3.11)

- ✅ 一键下载,自动配置

def get_free_port():

"""获取随机可用端口,避免 8888 端口被占用"""

with socket.socket(socket.AF_INET, socket.SOCK_STREAM) as s:

s.bind(('', 0))

return s.getsockname()[1]通过 QProcess 启动独立的 PowerShell 进程,实现:

# 启动用户交互终端

self.terminal_process.start("powershell.exe", [

"-NoLogo",

"-NoExit",

"-Command",

"$OutputEncoding = [Console]::InputEncoding = [Console]::OutputEncoding = [System.Text.Encoding]::UTF8"

])

# 启动 HexStrike Server(后台进程)

server_cmd = f"& '{python311_exe}' '{hexstrike_server.py}' --port {random_port}"

self.server_process.start("powershell.exe", ["-NoLogo", "-NoExit", "-Command", server_cmd])通过 tools_config.json 配置文件,自动为 PowerShell 注入工具别名:

{

"tools": {

"Sqlmap": {

"path": "storage/sqlmap",

"script": "sqlmap.py",

"type": "python",

"aliases": ["sqlmap"]

},

"Nmap": {

"path": "storage/nmap",

"executable": "nmap.exe",

"type": "exe",

"aliases": ["nmap"]

}

}

}function sqlmap {

$o=Get-Location;

cd 'D:\...\storage\sqlmap';

& 'python' 'sqlmap.py' @args;

cd $o

}这样,用户在终端中直接输入 sqlmap -u "http://target.com" 就能调用工具,无需手动配置路径。

┌─────────────────┐ MCP Protocol ┌──────────────────┐

│ AI 客户端 │ ◄─────────────────────────► │ HexStrike Server │

│ (hexstrike_mcp)│ (JSON-RPC over HTTP) │ (hexstrike_server)│

└─────────────────┘ └──────────────────┘

│

│ 调用工具

▼

┌──────────────┐

│ 渗透工具集 │

│ (Nmap/Sqlmap) │

└──────────────┘

通信流程:

- AI 客户端发送自然语言指令

- HexStrike Server 解析指令,生成工具调用命令

- Server 执行命令并返回结果

- AI 分析结果,提供下一步建议

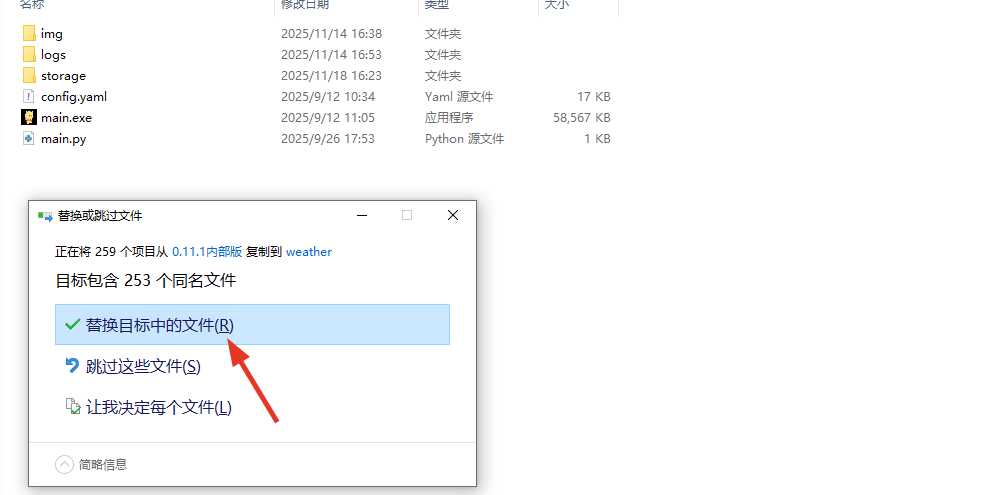

如果已经下载使用老版本,下载新版本解压覆盖即可

特别感谢以下团队与信息安全研究者对工具技术的支持与推荐(排名不分先后):

- 天启实验室

- 法克安全

- Pings

- 成都第一深情

- 还原设置

- 夜梓月

- SY

- 平平无奇的水蜜桃

- 火柬

- 向

- st.ANGER

- 远方

- start

- 默(提供了自定义拖拽的添加想法)

- Dream.Running(bug问题提供AI运行加载临时文件报错)

-

本安全工具仅供技术研究和教育用途。使用该工具时,请遵守适用的法律法规及道德准则。

-

用户应遵守《中华人民共和国网络安全法》,并且不得将该工具用于未经授权的测试或非法活动。否则,用户自行承担所有责任,与工具作者无关。

-

本工具可能涉及安全漏洞测试和渗透测试,请仅在合法授权范围内使用,否则用户需自行承担风险,且与工具作者无关。

-

本工具附带使用教程,仅提供学习使用。请确保仅在授权的情况下参考和执行教程内容。否则用户需自行承担风险,且与工具作者无关。

-

如该工具涉及侵犯您的合法权益,请及时联系工具开发者,开发者将在第一时间处理并删除相关内容。

-

使用本工具的用户应自行承担一切风险和责任。开发者不对因使用本工具产生的任何后果承担责任。

-

使用本工具可能存在一定的风险和不确定性,用户应自行评估并承担所有相关风险。